Botnet คืออะไร ? รู้จักการโจมตีทางไซเบอร์ แบบซอมบี้ ที่สุดอันตราย

moonlightkz

moonlightkzBotnet คืออะไร ?

ภัยอันตรายบนโลกอินเทอร์เน็ตนั้นมีอยู่หลายรูปแบบ ไม่ว่าจะเป็นการขโมยข้อมูลจากเหยื่อ, การเรียกค่าไถ่ไฟล์ ไปจนถึงการโจมตีแบบ DDoS ถ้าหากระเบิดนิวเคลียร์เป็นหนึ่งในอาวุธสงครามที่ร้ายแรงเป็นอันดับต้น ๆ บนโลกความเป็นจริงแล้วล่ะก็ การโจมตีแบบ DDoS (DDoS Attack) ก็เฉกเช่นเดียวกัน เวลาคุณเข้าเว็บไซต์ หรือเซิร์ฟเวอร์เกมไม่ได้ หากไม่ได้เป็นปัญหาที่ตัวระบบเอง ส่วนใหญ่แล้วก็มีเหตุผลมาจากการที่เซิร์ฟเวอร์ถูก DDoS นี่แหละ

เบื้องหลังการ DDoS จะอาศัยกองทัพบอทเน็ต (Botnet) ซึ่งเราจะมาอธิบายเกี่ยวกับ Botnet ให้ฟังกันในบทความนี้ ว่ามันคืออะไร ?

บอทเน็ตคืออะไร ? (What is Botnet ?)

Botnet เป็นคำที่เกิดขึ้นจากการสมาสระหว่างคำว่า "Robot" (หุ่นยนต์) กับ "Network" (เครือข่าย) เข้าด้วยกัน

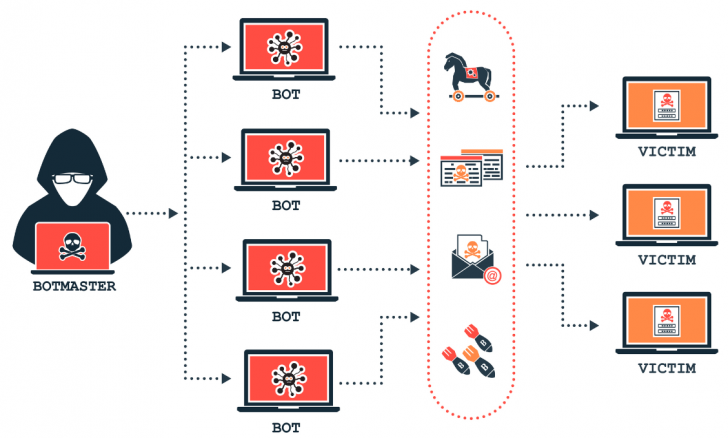

โดยมันหมายถึงเครือข่ายอุปกรณ์ที่ถูก แฮกเกอร์ (Hacker) เข้ามาจารกรรมฝัง มัลแวร์ (Malware) ที่สามารถสั่งการอุปกรณ์ของเหยื่อผ่านเครือข่าย อินเทอร์เน็ต (Internet) เอาไว้ อุปกรณ์ที่มีมัลแวร์ฝังไว้ทั้งหมดจะเรียกว่า "Bots" ส่วนแฮกเกอร์ที่คอยควบคุมพวกมันอยู่เบื้องหลังจะเรียกว่า "Bot Herder" (ผู้เลี้ยงบอท) Bot ยังมีอีกชื่อเรียกคือ "Zombie" (ซอมบี้) ตัว Botnet ก็เลยเปรียบได้กับกองทัพซอมบี้นั่นเอง

ภาพจาก : https://adamlevin.com/2021/08/26/Botnet-what-are-they-and-why-do-they-matter/

แฮกเกอร์ผู้เป็น Bot Herder จะมีอำนาจควบคุมแบบรวมศูนย์ สามารถสั่งการ Botnet ทั้งหมดที่มีอยู่ได้จากที่เดียว ซึ่ง Botnet เหล่านี้จะถูกใช้สำหรับการโจมตีขนาดใหญ่ นอกจากนี้ แฮกเกอร์ยังสามารถอัปเดตตัว Botnet เพื่อปรับปรุงความสามารถของมันได้ด้วย

รูปแบบการโจมตีของ Botnet สามารถทำได้หลายอย่าง ไม่ว่าจะเป็นการโจมตีในสเกลขนาดใหญ่, ขโมยข้อมูล, ล่มเซิร์ฟเวอร์,สแปมอีเมล และทำ การโจมตีแบบ DDoS เป็นต้น

ขั้นตอนการทำงานของ Botnet

ตอนนี้น่าจะเข้าใจแล้วว่า Botnet คืออะไร ? ต่อไปมาทำความเข้าใจลำดับการทำงานของมันแบบพอสังเขป

1. เตรียมกองทัพ Botnet

ในขั้นตอนแรกแฮกเกอร์จะพยายามแพร่กระจายมัลแวร์ออกไปให้ได้มากที่สุด ส่วนใหญ่ก็จะนิยมใช้โทรจันในการแพร่เชื้อ มัลแวร์จะซ่อนตัวอยู่เงียบ ๆ จนกว่าจะมั่นใจว่ามีอุปกรณ์ที่ติดเชื้อ Botnet ในจำนวนที่มากพอแล้ว โดยมันอาจมีมากถึงหลักล้านเครื่องขึ้นไป แฮกเกอร์ถึงจะเริ่มใช้งานมัน

2. เชื่อมต่อกองทัพเข้ากับเซิร์ฟเวอร์ของแฮกเกอร์

อุปกรณ์ทั้งหมดที่มีมัลแวร์แฝงตัวอยู่เป็นที่เรียบร้อยแล้ว จะเชื่อมต่อไปที่เซิร์ฟเวอร์กลางของแฮกเกอร์ เพื่อรอรับคำสั่ง

3. ลงมือโจมตี

อุปกรณ์ที่ตกอยู่ในการควบคุมเป็นที่เรียบร้อยแล้ว แฮกเกอร์จะมีอำนาจในระดับผู้ดูแลระบบ (Administrator) เขาสามารถเก็บเกี่ยวข้อมูลของผู้ใช้, อ่าน และเขียนทับข้อมูลในระบบ, แอบส่องพฤติกรรมการใช้งานของผู้ใช้, รวมกำลังพลกองทัพบอทเพื่อทำ DDoS attack, ส่งอีเมลสแปม, ขุดเหมือง Crypto Mining ฯลฯ

จุดเริ่มต้นของบอทเน็ต (The History of Botnet)

Internet Relay Chat (IRC) เป็นระบบแชทออนไลน์แบบกลุ่มตัวแรก ๆ ของโลก ที่เปิดตัวในปี ค.ศ. 1988 (พ.ศ. 2531) ในปัจจุบันนี้ก็ยังมีการใช้งานอยู่แม้ความนิยมจะลดลงไปมากแล้วก็ตาม

การมาถึงของ IRC ทำให้เกิดความเป็นไปได้ในการแพร่กระจายมัลแวร์เพื่อสร้างกองกำลัง Botnet ขึ้นมา ณ เวลานั้น Jyrki Alakuijala, Bill Wisner และ Greg Lindahl สามนักพัฒนาได้ร่วมมือกันสร้าง Bots ที่ชื่อว่า Puppe ขึ้นมา

ในตอนนั้น Bots เหล่านี้ มีหน้าที่ในการทำให้เซิร์ฟเวอร์มีการทำงานตลอดเวลา เพื่อไม่ให้เซิร์ฟเวอร์ปิดตัวลง กาลถัดมาก็มีการพัฒนา Web crawler bot ขึ้นมาเพื่อใช้ช่วยในการรวบรวมข้อมูลเว็บไซต์บนอินเทอร์เน็ต อย่างเช่น การที่เสิร์ชเอนจิน (Search Engines) อย่าง Google สามารถแสดงผลลัพธ์การค้นหาได้อย่างรวดเร็ว และแม่นยำ ก็เพราะอาศัยประโยชน์จาก Web crawler bot นั่นเอง

จะเห็นได้ว่าจุดเริ่มต้นของการสร้าง Botnet ขึ้นมาไม่ได้มีจุดประสงค์ร้าย Botnet ที่เป็นมัลแวร์ปรากฏขึ้นเป็นครั้งแรกในปี ค.ศ. 1999 (พ.ศ. 2542) มันคือ ม้าโทรจัน (Trojan Horse) "Sub7" และ หนอนคอมพิวเตอร์ (Computer Worm) "Pretty Park"

ประเภทของบอทเน็ต (Types of Botnet)

การแยกประเภทของ Botnet จะถูกแยกตามเทคนิคการโจมตีที่มันใช้ ซึ่งสามารถแบ่งออกได้ดังนี้

อีเมลสแปม

แม้การใช้งานอีเมลในด้านการสื่อสารจะลดลง เพราะเรามี Instant Messaging มากมายให้เลือกใช้งาน แต่ในการสื่อสารระดับธุรกิจ ส่วนใหญ่ก็ยังนิยมใช้อีเมลในการทำความรู้จัก หรือส่งข้อมูลที่ต้องการเก็บหลักฐานอ้างอิงกันอยู่ แฮกเกอร์จะใช้ Botnet ที่มีอยู่ในมือในการส่งอีเมลสแปม หรือแพร่กระจายตัวเองไปยังอุปกรณ์อื่น อย่างเช่น Cutwaii botnet นั้นสามารถส่งอีเมลสแปมได้มากถึง 74,000,000,000 ฉบับต่อวันเลยทีเดียว

DDoS attacks

DDoS Attack เป็นการโจมตีเซิร์ฟเวอร์เป้าหมาย ด้วยการส่งคำขอเข้าไปเป็นจำนวนมากจากคอมพิวเตอร์จำนวนมหาศาลที่มี Botnet แฝงอยู่ เพื่อให้การจราจรของเว็บไซต์มีจำนวนสูงเกินกว่าขีดจำกัดที่เซิร์ฟเวอร์สามารถรองรับได้ จนเซิร์ฟเวอร์ไม่สามารถตอบสนองได้ทัน หรือล่มไปในที่สุด การป้องกัน DDoS attack นั้นทำได้ค่อนข้างยาก มีหลายครั้งที่จบด้วยการที่เจ้าของเซิร์ฟเวอร์ต้องจ่ายเงินเพื่อให้แฮกเกอร์หยุดโจมตี

ละเมิดธุรกรรมทางการเงิน

เป็น Botnet ที่ถูกออกแบบมาเพื่อขโมยข้อมูลการเงิน และข้อมูลบัตรเครดิตจากองค์กร อย่างเช่น ZeuS botnet ที่ใช้เวลาเพียงแค่ไม่นาน ก็สามารถขโมยเงินออกจากองค์กรหลายแห่งไปได้กว่าหลายล้านดอลลาร์

โจมตีแบบกำหนดเป้าหมาย

เป็นกองทัพ Botnet ขนาดเล็ก ที่มีเป้าหมายในการโจมตีเป้าหมายแบบเฉพาะเจาะจง เช่น ระบบ หรือองค์กรที่มีมูลค่าสูง อาจจะเป็นข้อมูลบัญชี, งานวิจัย, แผนยุทธศาสตร์, ความลับทางการค้า รวมไปถึงข้อมูลลูกค้า

ตัวอย่างของบอทเน็ต ที่น่าจดจำในประวัติศาสตร์ (Examples of Memorable Botnet)

Zeus

ถูกค้นพบในปี ค.ศ. 2007 (พ.ศ. 2550) ตัวมันถือเป็น มัลแวร์ตัวนี้มีชื่อเสีย(ง) ในประวัติศาสตร์อยู่มากพอสมควร Zeus จะซ่อนตัวอยู่ในโทรจันในการแฝงตัวลงบนอุปกรณ์ของเหยื่อ

Zeus โจมตีด้วยการขโมยข้อมูลบัญชีธนาคาร และข้อมูลการเงินจากผู้ใช้ หลังจากเก็บข้อมูลได้สำเร็จแล้ว แฮกเกอร์จะใช้ Botnet ในการส่งสแปม และ Phishing อีเมล เพื่อแพร่กระจาย Zeus ออกไปหาเหยื่อรายใหม่

ในปี ค.ศ. 2009 (พ.ศ. 2552) ได้มีรายงานว่า มีเหยื่อที่ถูกโจมตี Zeus มากกว่า 3,600,000 ราย จากการสืบสวนของ FBI ระบุว่า Zeus นั้นมีกลุ่มอาชญากรไซเบอร์ที่อาศัยอยู่ในแถบยุโรปตะวันออก ต้องสงสัยว่าอยู่เบื้องหลัง

GameOver Zeus

หลังจาก Zeus ตัวแรกได้ถล่มโลกอินเทอร์เน็ตไปได้ไม่นาน Zeus เวอร์ชันใหม่ก็คลานตามมาในชื่อใหม่ว่า "GameOver Zeus"

ความแตกต่างคือ Zeus จะถูกควบคุมจากเซิร์ฟเวอร์กลาง แต่ว่า GameOver Zeus จะใช้เครือข่าย P2P network ในการสร้าง Domain generation algorithm (DGA) ขึ้นมาเพื่อใช้ในการสื่อสาร มีการประมาณการว่ามีโดเมนใหม่ถูกสร้างขึ้นถึง 10,000 โดเมน ต่อวัน นั่นทำให้ฝ่ายกฏหมาย และฝ่ายรักษาความปลอดภัย ยากที่จะตรวจสอบต้นตอเพื่อป้องกันมันได้

Methbot

Methbot ถูกค้นพบในปี ค.ศ. 2016 (พ.ศ. 2559) โดยน้ำมือของ White Ops ซึ่งเป็นบริษัทที่ให้บริการด้านการรักษาความปลอดภัย

การโจมตีของ Methbot จะเป็นการใช้บอทเปิด และคลิกลิงก์โฆษณาออนไลน์เพื่อสร้างรายได้ นอกจากนี้ Methbot ไม่ได้สุ่มโจมตีแบบมั่ว ๆ แต่มันมีการเจาะจงไปยังศูนย์ Data centers ที่ตั้งอยู่ในประเทศสหรัฐอเมริกา และเนเธอร์แลนด์เป็นหลัก

เซิร์ฟเวอร์ที่ติดเชื้อ Methbot จะทำการจำลองการคลิก และการเคลื่อนไหวของเมาส์ เพื่อสร้างบัญชี Facebook และ Linkedin ขึ้นมา และทำการระดมคลิกโฆษณาแบบไม่หยุดยั้ง มีการประเมินว่ามันสร้างรายได้เฉลี่ยวันละ $3,000,000 - $5,000,000 ต่อวันเลยทีเดียว

Mirai

ในบรรดาเหตุการณ์ DDoS ที่เกิดขึ้นหลังปี ค.ศ. 2016 (พ.ศ. 2559) ส่วนใหญ่แล้วจะมีมัลแวร์ Mirai อยู่เบื้องหลังแทบทุกครั้ง

Mirai เป็นมัลแวร์ที่ไม่ได้แฝงตัวแค่บนคอมพิวเตอร์เท่านั้น แต่มันมีอยู่บนอุปกรณ์ที่ต่ออินเทอร์เน็ตได้แทบทุกชนิดที่มี CPU ในตัว ไม่ว่าจะเป็นเราเตอร์ หรือกล้อง CCTV ก็ไม่รอดพ้นเงื้อมมือของ Mirai ไปได้ มันอาศัยช่องโหว่ที่อุปกรณ์เหล่านี้ไม่มีระบบรักษาความปลอดภัยที่ดีพอ และขาดการอัปเดตจากผู้พัฒนา ทำให้มีอุปกรณ์จำนวนมหาศาลที่มี Mirai แฝงตัวอยู่ กลายเป็นส่วนหนึ่งในกองทัพ Botnet ที่ใช้ในการโจมตีแบบ DDoS

ปัญหาของ Mirai คือ อุปกรณ์ที่ติดเชื้อไปแล้ว มันก็ยังทำงานได้ปกติ เช่น กล้อง CCTV ที่คุณมีอยู่ มันก็ยังใช้งานได้ แม้ว่าจะมันกำลังยิง DDoS อยู่ก็ตาม แถมอุปกรณ์เหล่านี้ ทางผู้ใช้เองก็ไม่ได้ให้ความสนใจในการบำรุงรักษามากนัก ก็ใช้ไปเรื่อย ๆ จนกว่าจะเสีย แถมตัวซอร์สโค้ด Mirai ยังมีการเผยแพร่แบบสาธารณะ ทำให้คนที่มีความรู้สามารถนำไปต่อยอดได้อีก

จึงไม่น่าแปลกใจนักที่ ในปัจจุบัน ก็ยังมี Mirai แพร่กระจายอยู่บนอินเทอร์เน็ตอยู่

ที่มา : www.paloaltonetworks.com , www.techtarget.com , usa.kaspersky.com , www.crowdstrike.com , www.simplilearn.com , www.simplilearn.com , businesscomputingworld.co.uk

คำสำคัญ »

คำสำคัญ »

|

|

แอดมินสายเปื่อย ชอบลองอะไรใหม่ไปเรื่อยๆ รักแมว และเสียงเพลงเป็นพิเศษ |

ทิปส์ไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์